我试图用IAM设置一个组策略,以便为特定区域的用户提供特定vpc的访问权限。在引用AWS文档时,尝试使用vpc ID来过滤实例,因为资源标签不适用于ec2(如果它适用于EC2,资源标签将是更好的选择)。创建了一个相同的规则,但它没有帮助,

{ "Version": "2012-10-17",

"Statement": [ {

"Action": [

"ec2:RunInstances",

"ec2:StartInstances",

"ec2:Describe*" ],

"Resource": "*",

"Effect": "Allow",

"Condition": {

"StringEquals": {

"ec2:Vpc": "arn:aws:ec2:us-west-2:*:vpc/vpc-123456"

}

}

} ] }

结果在EC2页面上显示“获取实例数据时出错”。

我可以有什么建议来解决这个问题吗?

谢谢你

感谢您的回复,Rico:-)

不幸的是,给定的政策没有按照我的要求为我工作。

需要向特定区域的用户授予访问权限,并且用户应该能够访问基于特定资源标签或VPC或子网或安全组的实例。

用户应该没有启动或编辑任何内容的权限,并且用户应该能够根据上述过滤器列出实例以查看实例详细信息(只读)。

通过考虑上述方面,我定义了具有双重条件的类似策略,因为ARN不能很好地为我提供资源。

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "ec2:Describe*",

"Resource": "*",

"Condition": {

"StringEquals": {

[

"ec2:Region": "us-west-2",

"ec2:ResourceTag/Name": "Test"

]

}

}

}

]

}

当我使用ARN作为资源时,它在下面的格式下对我不起作用,

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "ec2:Describe*",

"Resource": "arn:aws:ec2:us-west-2:1234567890:*/*",

"Condition": {

"StringEquals": {

"ec2:ResourceTag/Name": "Test"

}

}

}

]

}

我尝试过使用资源标签、实例ID、安全组和子网过滤实例。

现在我从您的回复中了解到,到目前为止,VPC过滤器是不可能实现的。

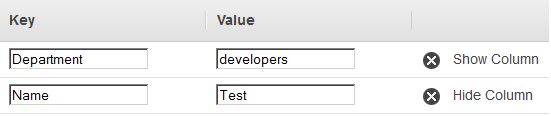

请参考我的实例的资源标签的图像。

如能及时回复,我们将不胜感激。

提前谢谢!

我已经与AWS解决方案架构师讨论了以下更新,

EC2的descripe*API还不能局限于某些资源。在EC2资源级权限的初始版本中,我们重点关注创建新资源或修改现有资源的操作。看见http://docs.aws.amazon.com/AWSEC2/latest/UserGuide/iam-policies-for-amazon-ec2.html#ec2-EC2中支持资源级别权限的操作的完整列表中支持的iam操作资源。

我们正在努力将对资源级别访问控制的支持扩展到更多操作,但我们无法提供描述*API的可用日期。

是否支持资源级权限取决于操作,请参阅上面的链接。特别是,目前还不可能将EC2 descripe*操作限制为资源,但上述ARN可用于限制修改资源的操作。

IAM策略声明的“条件”部分支持资源标签、子网、安全组和vpc,但仅限于某些操作–请参阅http://docs.aws.amazon.com/AWSEC2/latest/UserGuide/iam-policies-for-amazon-ec2.html#amazon-ec2可用钥匙的钥匙。但是,描述*API的条件不支持资源标签、子网、安全组和vpc。

最后,我以解决方法结束,将用户限制为仅使用区域。

因此,目前使用IAM是不可能的,唯一的方法是使用ResourceTag。好奇他们为什么不为你工作?我一直在与AWS支持部门互动,以下是他们的回应:

不幸的是,目前没有办法做到这一点。虽然我们现在为EC2资源提供了资源级别的权限,(更多信息请点击此处。。。http://aws.typepad.com/aws/2013/07/resource-permissions-for-ec2-and-rds-resources.html)不支持基于特定VPC有条件地控制访问。

这是因为这个链接:http://docs.aws.amazon.com/AWSEC2/latest/UserGuide/iam-policies-for-amazon-ec2.html#ec2-受支持的iam操作资源表明,受支持的EC2 API操作数量有限,并且没有一个支持VPC作为ARN。

“ec2:descripe*”还有一个限制,资源ARN根本不能指定它,也不能有条件地控制它。

解决方法是使用大多数API调用都可用的条件语句“ResourceTag/tag key”。因此,您可以潜在地使用“Control”:“Allow”标记实例,并且在要附加到相关用户的策略中不包括创建或删除标记权限。您的策略如下所示:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "ec2:Describe*",

"Resource": "*"

},

{

"Effect": "Allow",

"Action": [

"ec2:StartInstances",

"ec2:StopInstances",

"ec2:RebootInstances",

"ec2:TerminateInstances"

],

"Resource": "arn:aws:ec2:REGION:ACCOUNTNUMBER:instance/*",

"Condition": {

"StringEquals": {

"ec2:ResourceTag/Control": "Allow"

}

}

}

]

}

然后,您可以使用其子网id,限制用户仅在特定VPC中启动实例:

{

"Version": "2012-10-17",

"Statement": [

{

"Effect": "Allow",

"Action": "ec2:RunInstances",

"Resource": [

"arn:aws:ec2:region:account:instance/*",

"arn:aws:ec2:region:account:subnet/SUBNET-ID-HERE",

"arn:aws:ec2:region:account:volume/*",

"arn:aws:ec2:region:account:network-interface/*",

"arn:aws:ec2:region:account:key-pair/*",

"arn:aws:ec2:region:account:security-group/*",

"arn:aws:ec2:region::image/ami-*"

]

}

]

}

要回答特定区域的问题,IAM策略已受区域限制,因此此策略仅适用于您试图限制的用户所在的特定区域。

希望这有帮助。